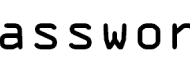

Das Tool wurde 2013 von Bart Blaze – einem Panda Mitarbeiter und Malware-Forscher – programmiert und durch Versions-Updates ständig weiter entwickelt und verbessert. Es entfernt „AutoRun-Würmer“, also USB-, Windows Script Host- und vbs-Malware (z.B. Bladabindi, Dinihu/Houdini oder Jenxcus), welche sich u.a. durch die AutoRun-Funktion von Windows von externen Datenträgern auf PCs übertrug und anschließend auch andere Wechseldatenträger befallen konnte. Symptome einer Infektion mit vbs-Malware u.a.: Es werden nur noch Verknüpfungen auf dem USB-Stick angezeigt.

Neben der Verbreitungsroutine, also dem Befall von verbundenen Wechseldatenträgern, erzeugt diese Art von Schadprogrammen häufig einen für den User noch schlimmeren Kollateralschaden:

Durch implementierte „Backdoor“- Funktionen erlangt der Angreifer Remote-Zugriff auf den infizierten PC. Bildschirminhalte können via „Screenshot“ abfotografiert, Tastatureingaben mitgeloggt, Webcams eingeschaltet, Inhalte und Dateien übertragen werden. Zusätzlich können weitere Schadprogramme auf den PC geladen und ausgeführt werden. Ein ernster Angriff auf die Privatsphäre und die Passwörter des Users.

Gegen diese Art von Malware wurde das Tool Rem-VBSWorm entwickelt. Es scannt Computer und Wechseldatenträger gezielt und ausschließlich nach dieser Kategorie von Malware und entfernt diese.

Auch wenn die Handhabung des Tools sicher und einfach ist, sollte der PC anschließend von Experten des Trojaner-Boards mittels Log-Analyse untersucht werden. Anmelden auf dem Trojaner-Board

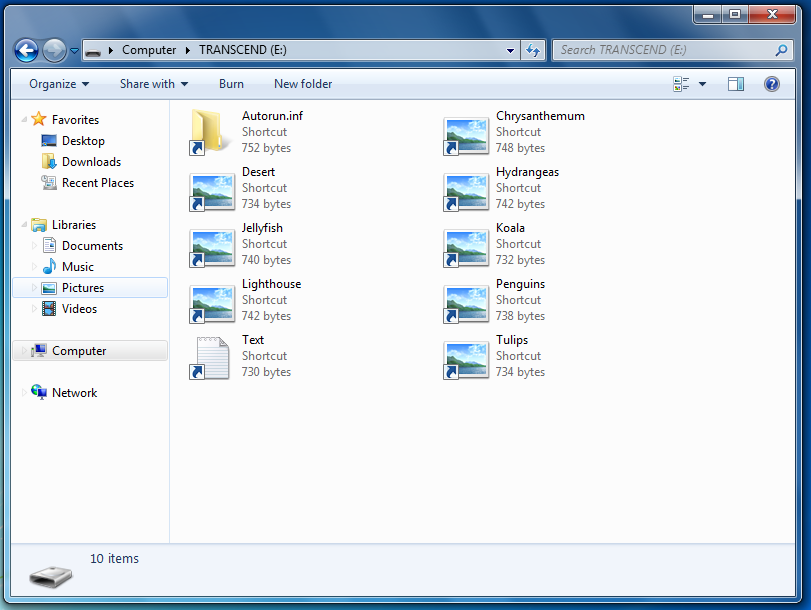

Download & Hauptfunktionen des Tools:

(Windows XP/Vista/7/8/Windows 10 – 32/64 Bit)

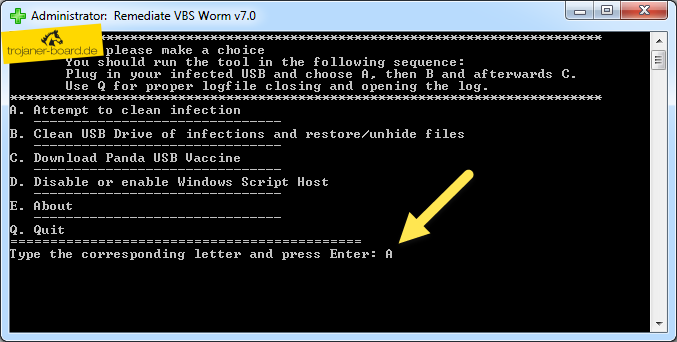

A) Attempt to clean infection:

Scan und Entfernung von VBS-Malware. Neben der Entfernung des detektierten Schadcodes bzw. der Malwaredateien werden sicherheitseinschränkende Veränderungen in der Registry repariert.

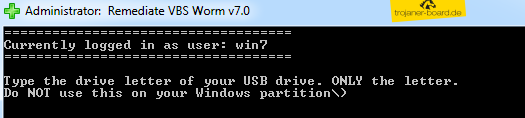

B) Clean USB Drive of Infections and restore files

Nach Eingabe des Laufwerksbuchstaben eines verbundenen Wechseldatenträgers (USB-Stick etc.) wird dieser von Malware befreit und versteckte Dateien wieder sichtbar gemacht.

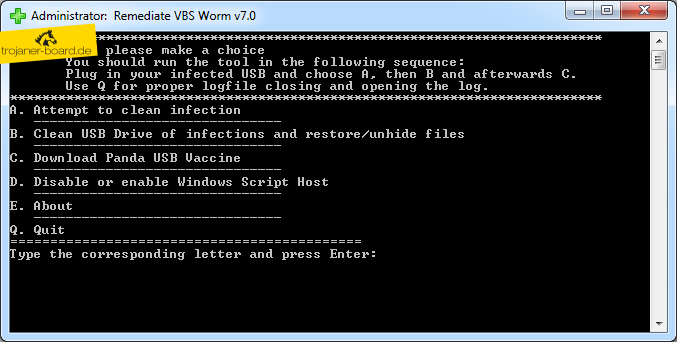

C) Download Panda USB Vaccine

Ermöglicht Download und anschließende Installation einer Spezial-Software welche prophylaktisch Computer und Wechseldatenträger gegen Übertragung von VBS-Malware immunisiert.

D) Disable or enable Windows Script Host

Windows Script Host ist ein Windows Dienst, welcher es ermöglicht Java- oder VBS-Skripte direkt unter Windows auszuführen. Er sollte, wenn nicht durch legitime Programme benötigt, deaktiviert werden.

Folgendes Vorgehen hat sich bewährt:

Zunächst sollte über C Panda USB-Vaccine installiert und der PC „geimpft“ werden. (NTFS-Support ist im Beta-Stadium, kann aber mit ausgewählt werden)

Anschließend sollte der infizierte Stick angesteckt werden. Wähle nun A aus.

Sobald dieser Schritt beendet wurde, wähle B aus und gib den Laufwerksbuchstaben des infizierten Sticks ein. (Dieser Schritt muss mit allen infizierten USB-Datenträgern wiederholt werden)

Mit Q wird das Programm beendet.

Gefundene Malware wird entfernt und ins Quarantäne-Verzeichnis verschoben. (C:\Rem-VBSqt.)

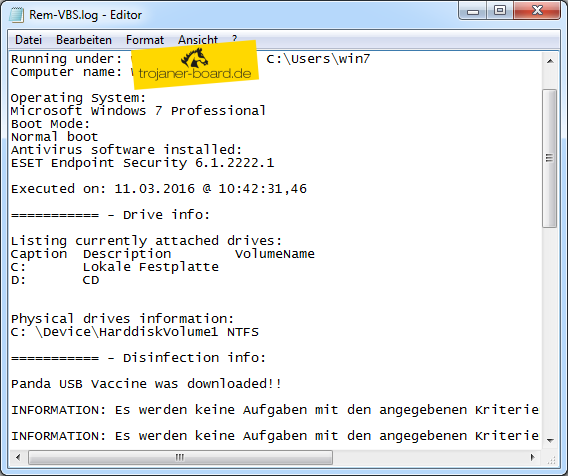

Unter C:\ wird ein Log abgelegt „Rem-VBS.log“. Dieses solltest Du nach Aufforderung Deines Helfers posten.